Botnet – czym jest i jak się przed tym bronić?

Botnety są jednym z wielu zagrożeń czyhających na nas w sieci. Złośliwe oprogramowanie tworzy z zainfekowanych komputerów bezwzględną „armię zombie”, żerującą na ich systemach. Wyrwane spod kontroli użytkownika sprzęty, nie reagują na polecenia stając się częścią botnetu.

Czym jest botnet

Botnet to sieć botów, złożona z dużej ilości komputerów zainfekowanych złośliwym oprogramowaniem. Urządzenia przechodzą pod kontrolę twórcy sieci, który może nimi zdalnie wykonywać różnego rodzaju niepożądane działania. Zainfekowane sprzęty stanowią poważne zagrożenie w Internecie, gdyż potrafią rozesłać oprogramowanie typu malware do setek a nawet tysięcy komputerów.

Ofiarami botnetów nie są tylko komputery z systemem Windows. Coraz częściej celem ataków stają się smartfony i tablety z Androidem, a także wiele innych urządzeń, chociażby AGD, typu smart z podłączeniem do sieci. Niczego nieświadomi użytkownicy zwykle nie mają pojęcia, że ich urządzenie zostało zainfekowane i jest wykorzystywane przez hakera do wykonywania jego poleceń.

Największy botnet w historii to BredoLab. Stworzona w 2009 roku, sieć składająca się z ponad 30 milionów komputerów, została częściowo rozbita niecałe półtora roku później.

Do czego służą sieci botnet

Z reguły przestępcy używają botnetów do przeprowadzania ataków DDos (Distributed Denial of Service) na serwery lub sieć. Komputery zawierające złośliwe oprogramowanie atakują przedostając się do systemu operacyjnego urządzenia ofiary i wcielają ją do sieci botnet. Ataki DDos mogą służyć do paraliżowania sklepów, portali, banków internetowych, a nawet stron rządowych.

Zainfekowany komputer, będący częścią botnetu, daje hakerowi wiele możliwości. Oprócz wyłudzeń, botnety wykorzystywane są do popełniania przestępstw i oszustów, związanych np. z zakupami internetowymi za pomocą kary kredytowej. Przestępcy dokonują wielu transakcji, w krótkich odstępach czasu, używając do tego lokalizacji należącej do komputerów z sieci botnet.

Popularnym zabiegiem wśród cyberprzestrzennych wykroczeń jest wynajmowanie botów innym przestępcom. Coraz częstsza współpraca między kryminalistami w sieci sprawia, że botnenty rozprzestrzeniają się w zastraszającym tempie. Komputery niezaopatrzone w odpowiednie oprogramowanie antywirusowe mają nikłe szanse by się przed nimi chronić.

Dodatkowo, botnet służy m.in. do wysyłania niechcianej korespondencji, czyli spamu oraz rozprzestrzeniania wirusów. Nie rzadko działanie ma na celu wyciek lub kradzież danych poufnych i osobowych.

Jak sprawdzić czy komputer stał się częścią botnetu

To czy komputer dołączył do armii „zombie” można sprawdzić w ten sam sposób, jak to czy został zainfekowany przez inne złośliwe oprogramowanie. Botnet działa w tle i ciężko jest zaobserwować jego pracę. Zarażone urządzenie daje jednak kilka sygnałów, które powinny wzbudzić niepokój użytkownika.

Przede wszystkim, można dostrzec, że system działa wolniej niż dotychczas, a komputer często się wiesza. Zainfekowane urządzenie należące do botnet, zaczyna intensywniej pracować w skutek czego staje się mniej wydajne.

Konto ofiary posiadającej komputer, na którym zostało zainstalowane złośliwe oprogramowanie, będzie wykorzystane do rozsyłania spamu. Trafi on do znajomych z listy kontaktów, którzy mogą informować o otrzymywaniu niechcianych wiadomości e mail z jego adresu.

Kolejnym objawem tego, że sprzęt może zawierać złośliwe oprogramowanie jest sytuacja, w której wentylator komputera zaczyna działać bez określonej przyczyny. Możliwe, że jednocześnie dioda dysku twardego będzie dość intensywnie migać.

Ponadto, komputer może mieć problem ze ściąganiem aktualizacji lub w ogóle ich nie pobierać. Na ekranie będą wyskakiwać liczne komunikaty o błędach, a nawet dochodzi do sytuacji kiedy botnet próbuje podszywać się pod aplikację banku. Celem hakera będzie wymuszenie danych poufnych bądź wyzerownie rachunku ofiary.

Jak zapobiegać zarażeniu złośliwym oprogramowaniem

Regularnie aktualizować oprogramowanie systemu

Aktualizacje łatają luki występujące w systemach operacyjnych urządzeń. Komputery z podłączeniem do internetu stają się celem ataku przestępców, którzy chętnie je wykorzystują. Dlatego ważne jest aby urządzenie było systematycznie i na bieżąco aktualizowane. Najlepiej jest ustawić aktualizacje automatyczne. Opcja ta dostępna jest w większości oprogramowań, co jest wygodne i zwiększa bezpieczeństwo.

Zachować szczególną ostrożność korzystając z sieci

Bardzo ważne aby zwracać uwagę z jakich źródeł pochodzą pliki pobierane z internetu. Sieć to zbiorowisko różnego typu danych zainfekowanych złośliwym oprogramowaniem. Weryfikacja nadawcy wiadomości e mail to podstawa. Wystarczy nie klikać bezmyślnie w załączniki i łącza będące treścią korespondencji aby program typu malware nie przedostał się do komputera.

Używać silnych haseł zabezpieczających

Dobrze jest korzystać z wielu haseł na różnych kontach. Posiadając jedno do wszystkiego, to jak strzelić sobie w kolano. Gdy botnet uzyska dostęp do komputera i wykradnie dane, straty mogą okazać się niewyobrażalne. Używaj silnych haseł, złożonych z kombinacji małych i dużych liter z cyframi i znakami specjalnymi.

Zainstalować odpowiednie oprogramowanie antywirusowe

Botnety włamują się na urządzenia niewystarczająco strzeżone. Komputer powinien posiadać odpowiedni program antywirusowy, aktualizujący na bieżąco bazę wirusów. Jeżeli nie robi tego sam, trzeba pomyśleć o zmianie produktu na taki, który będzie o to dbał. Ewentualnie, samemu pamiętać o uaktualnieniach.

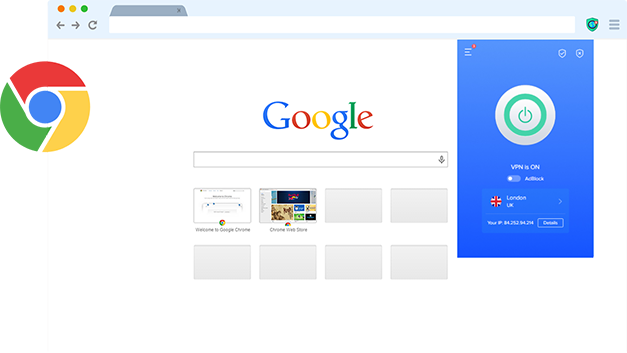

Dodatkową, a zarazem bardzo przydaną opcją jaką posiadają dobre antywirusy jest VPN (Wirtualna Sieć Prywatna). Usługa pozwala na łączenie się z Internetem, chroniąc prywatność i kodując dane potencjalnej ofiary botnetu. Minimalizuje to znacznie ryzyko zaatakowania komputera przez oprogramowanie typu malware.

Jak usunąć złośliwe oprogramowanie (botnet)

Jeżeli komputer stał się już częścią botnetu to należy się pozbyć szkodnika, który zainfekował urządzenie. Trzeba włączyć funkcję skanowania systemu przez program antywirusowy, a on już odpowiednio się nim zajmie.